En enero de 2025, WhatsApp notificó a aproximadamente 90 usuarios en más de dos docenas de países que sus dispositivos habían sido atacados con Graphite, una herramienta de vigilancia desarrollada por la empresa israelí Paragon Solutions. Entre los…

Lee nuestros últimos pensamientos, ideas y opiniones…

Esta es una guía para que directores de seguridad de la información CISO sepan cómo diseñar programas de seguridad móvil que a las amenazas avanzadas de spyware y vigilancia, para toda la empresa

Si estás leyendo esto, lo más probable es que sientas que algo no va bien con tu teléfono actual, y puede que tus instintos sean correctos. Nuestros smartphones tienen acceso a casi todos los aspectos de nuestras vidas: aplicaciones de banco,…

Por qué el hackeo móvil se ve diferente en usuarios de alto perfil Cuando un ejecutivo o alto funcionario pregunta: «¿Cómo sabría si mi teléfono ha sido hackeado?», rara vez busca un análisis técnico profundo sobre vulnerabilidades. Lo que realmente…

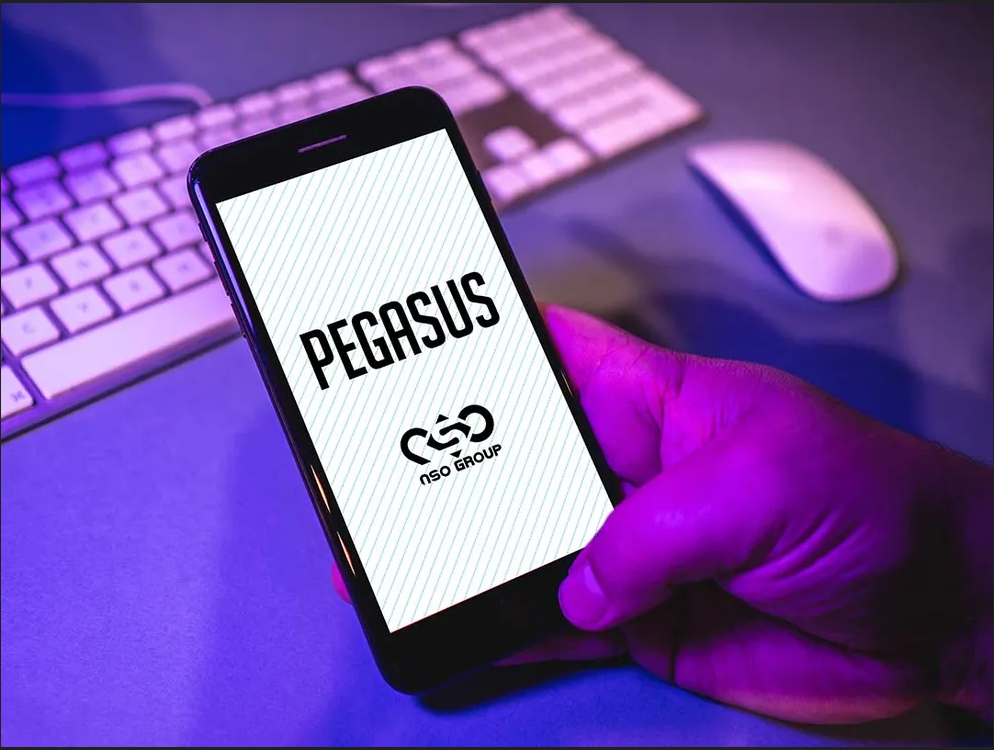

En qué se diferencia el spyware de tipo Pegasus del malware común El primer paso para defenderse de Spywares tipo Pegasus es entender qué son y qué no son. Pegasus, desarrollado por NSO Group, es un tipo de spyware móvil diseñado para poner en…

Las comunicaciones móviles han cambiado drásticamente en la última década, al igual que los riesgos que conllevan. Las conversaciones ocurren a través de múltiples aplicaciones, dispositivos y redes, los cuáles a menudo dejan atrás metadatos y…

WhatsApp, con más de 2 mil millones de usuarios en el mundo, se ha convertido la aplicaciones de mensajería predeterminada para asuntos personales, y ahora también, para comunicaciones profesionales o de negocio. Su presencia en todas partes otorga…

Asumir que mientras tus aplicaciones cifren su contenido, nadie puede saber lo que estás haciendo puede ser sencillo. Pero hay un canal secundario oculto: la huella digital de las aplicaciones. Incluso cuando las palabras que envías son privadas, la…

La mayoría de empresarios pueden creer que la encriptación los mantiene seguros. Los mensajes están cifrados, los archivos protegidos y una VPN oculta tu IP, ¿de qué tendrías que preocuparte?

En el mundo de la seguridad de los fondos criptográficos, la mayoría de los administradores se centran en el almacenamiento en frío, las billeteras multifirma y las soluciones de custodia institucional. Estas defensas son esenciales, pero solo…